Nylig la Github ut info om et knippe sikkerhetshull i versjonskontroll-systemet Git, som nå har blitt tettet. CVE-2022-41903, og CVE-2022-23521, påvirker alle utgaver av Git bakover fra versjon 2.39.0.

I tillegg har Git for Windows blitt patchet for å rette en Windows-spesifikk feil kjent som CVE-2022-41953.

Spesielt sistnevnte har fått oppmerksomhet på Reddit fordi den åpner for et sikkerhetshull i stavekontrollen i Windows.

Nå oppfordrer Github alle utviklere til å oppdatere til versjon 2.9.1.

4 ting du ikke visste Copilot kan gjøre - som automagisk bugfiksing

Ber alle oppdatere

De to førstnevnte sikkerhetshullene, CVE-2022-41903 og CVE-2022-23521, skal påvirke Git sin commit-formatering og parsingen av fila ".gitattributes".

Begge skal kunne åpne for at hackere kan kjøre kommandoer som ikke er tiltenkt, derfor ber Github alle brukere oppgradere umiddelbart.

Begge feilene skal forøvrig være funnet etter en gransking fra det tyske selskapet X41.

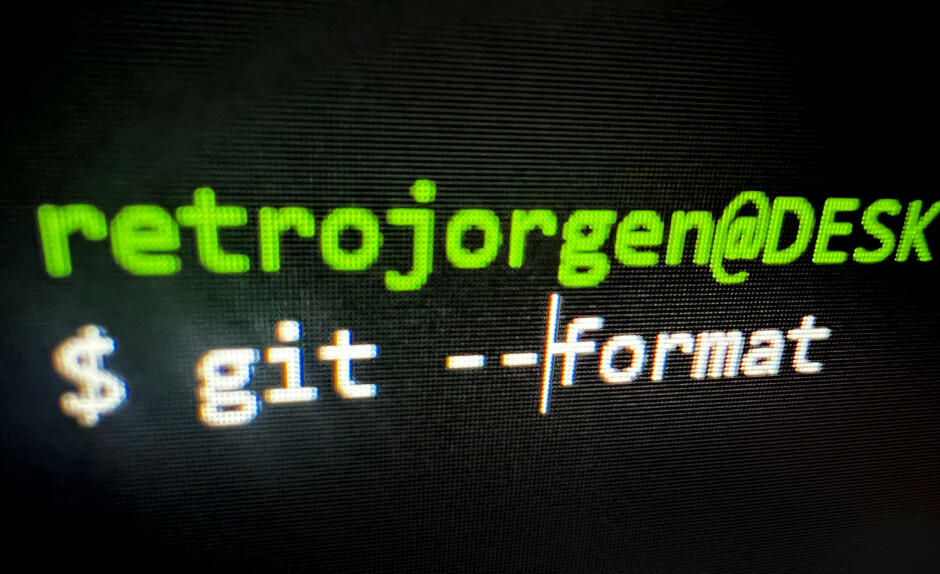

Github skriver at det tryggeste er å oppdatere til versjon 2.39.1, men om det ikke skulle la seg gjøre, ber de deg droppe bruk av kommandoen "--format" og la vær å kjøre "git archive".

De ber i tillegg alle Windows-brukere om å unngå å bruke Git GUI når du kloner prosjekter du ikke er trygg på.

Fikk utviklere til å installere falsk VSCode-utvidelse: – Vær forsiktig!

Morsomt Windows-hull

Det Windows-spesifikke sikkerhetshullet CVE-2022-41953 har fått en del oppmerksomhet blant utviklere på Reddit, på grunn av en noe humoristisk kobling til Windows sin stavekontroll.

Github skriver på sin blogg at:

"Dette Windows-spesifikke sikkerhetshullet får Git GUI til å kjøre Windows sin stavekontroll på nylig utsjekket kildekode. Dette kan føre til at man kjører usikker kode".

Bruker "hardware2win" på Reddit siterer Github sin forklaring, og legger til "rofl".

En annen bruker ved navn "skulgnome" mener det hele skyldes krigen mellom Windows og Linux på 90-tallet, og bruken av GUI-rammeverket Tcl/Tk.